Firewalls Palo Alto Networks

Dentro de las soluciones de seguridad perimetrales que se encuentran en el mercado, una de las más nombradas es Palo Alto Networks (PAN), la cual brinda soluciones de plataformas de seguridad de siguiente generación (Next-Generation Security).

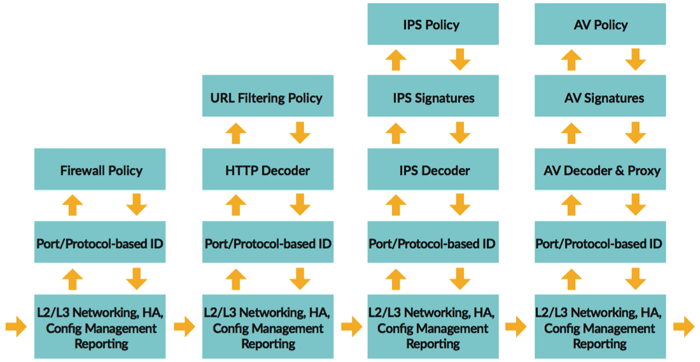

Los firewalls que presenta PAN, eliminan la latencia de la red incorporada por todas las soluciones de seguridad que por lo general se implementan en una red (IPS, IDS, Firewalls, concentradores VPN, entre otros), concentrando cada uno de ellos en una única plataforma, llamada UTM (Unified Threat Management).

En el mayor de los casos, los UTM tienen el problema de procesar los datos de manera serial, utilizando cada stack de software que poseen por separado, además, de que los firewalls tradicionales están basados en puertos para identificar las aplicaciones que atraviesan nuestra red.

Los Next-Generation Firewalls utilizan la inspección de paquetes junto con librerías que contienen firmas (signatures) de las aplicaciones, las cuales permiten identificar las apps que utilizan sus puertos estándares, igualmente, de poder identificar aplicaciones maliciosas que usan puertos no estándar (por ejemplo, uTorrent corriendo en el puerto TCP 80).

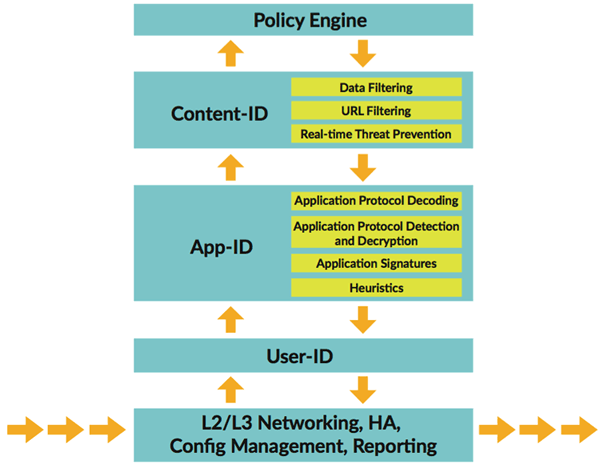

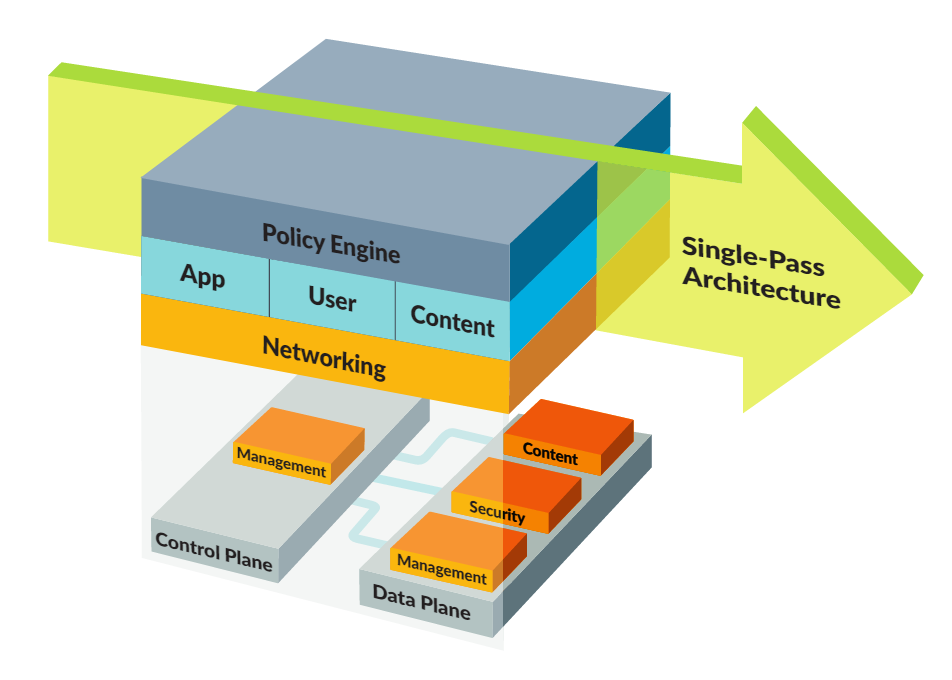

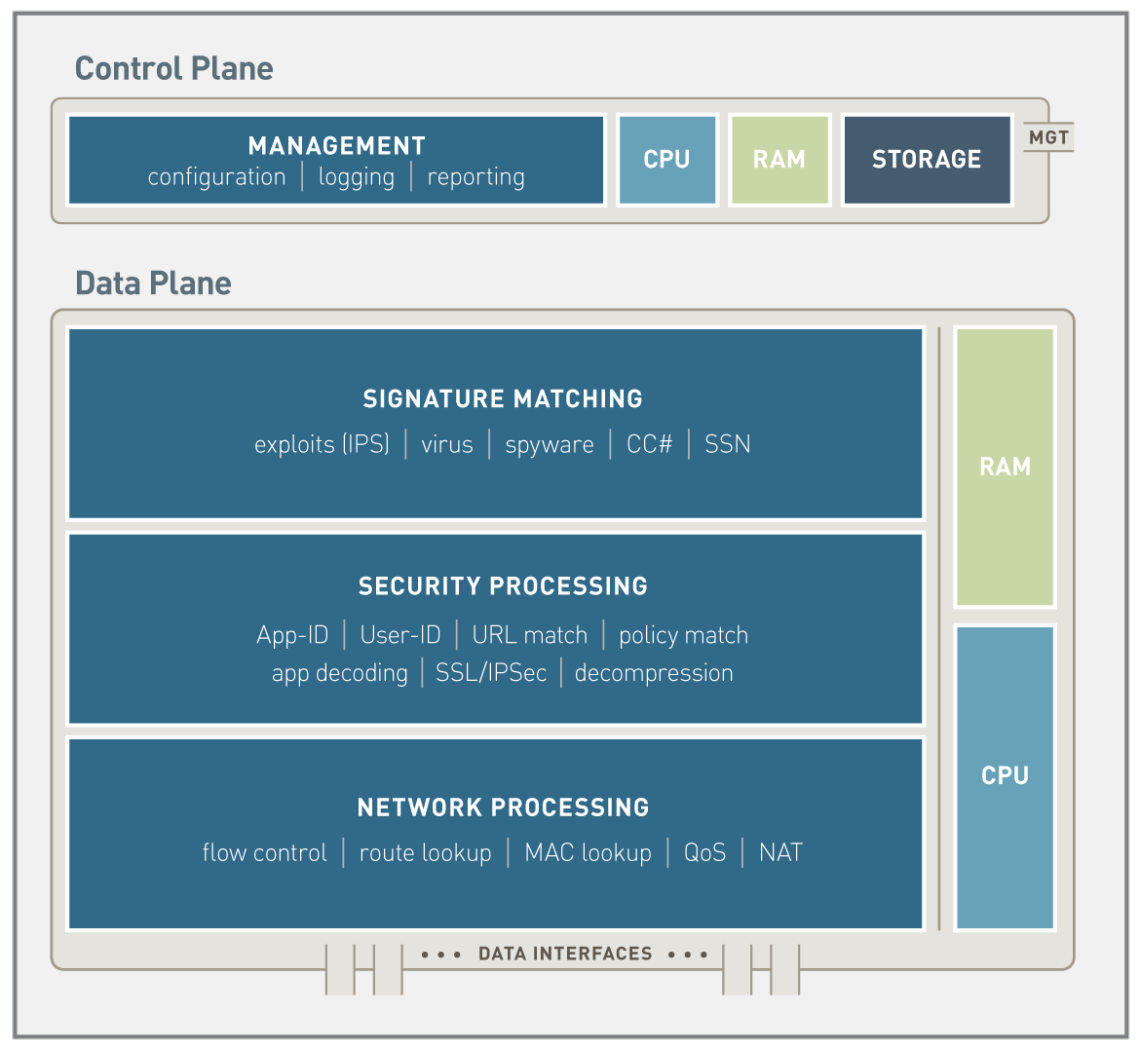

El punto fuerte que posee PAN, y que por lo general se diferencia de los demás vendors es que utiliza una arquitectura llamada Single-Pass, la cual incorpora un Single-Pass Parallel Processing (SP3) engine, el que permite utilizar todos los stacks de software de forma simultánea en un solo stream, aplicando las firmas para buscar riesgos (anti-virus, spyware, data filtering, vulnerability protection), esto es gracias a que posee múltiples procesadores, los que están distribuidos entre los planos de control y de datos.

La ventaja de utilizar un stream-based engine, es que al ser el tráfico analizado mientras este viaja a través del equipo, disminuye la cantidad de buffer a utilizar.

- Single pass: se encarga de las operaciones por paquete, donde clasifica el tráfico utilizando el App-ID, mapea los usuarios y grupos, utiliza el Content Scanning para detectar amenazas, URLs maliciosas y pérdida de datos confidenciales. Todo esto puede ser realizado en una única política.

- Procesamiento en paralelo: utiliza un motor basado en hardware de procesamiento para funciones específicas, además, es el que soporta los planos de control y datos.

Dentro de los puntos importantes de la arquitectura de los firewalls Palo Alto Networks, es la asignación de hardware dedicado para cada plano.

El plano de datos contiene 3 tipos de procesadores, los cuales están conectados a buses de 1 Gbps.

- Signature Match Processor: realiza la detección de vulnerabilidades y virus.

- Security Processors: procesadores multicore que se encargan de las tareas de seguridad, como por ejemplo, descifrar SSL.

- Network Processor: se encarga del routing, NAT y la comunicación de la capa 3.

El plano de control tiene su propia CPU, RAM y HDD, y su tarea es la administración de la interfaz de usuario (UI), logging y los route updates.

PAN posee plataformas tanto en hardware como virtuales, las cuales utilizan el mismo sistema operativo, llamado PAN-OS.

Dentro de las plataformas en hardware, se encuentran las siguientes (estas pueden cambiar en un futuro):

- PA-200

- PA-500

- PA-800

- PA-3000

- PA-5000

- PA-7000

Y en su formato virtual, estos se distinguen por la cantidad de sesiones que soportan:

- VM-50

- VM-100

- VM-200

- VM-300

- VM-500

- VM-700

- VM-1000-HV

Estas series virtuales son utilizadas para el tráfico “East-West” (tráfico que viaja dentro de los Data Center, el que viaja desde este a otras redes se llama tráfico “North-South”).

Las ventajas de la solución virtual son:

- RESTful APIs: permite la integración con herramientas de administración y orquestación.

- Virtual Machine Monitor: monitorea los cambios y el inventario de las VM, colectando datos en tags, los cuales son usados en los Dynamic Address Groups.

- Dynamic Address Groups: permite identificar las nuevas máquinas desplegadas gracias a los tags del VM Monitor, en vez de utilizar una dirección IP estática.

Estas plataformas virtuales pueden ser instaladas en los siguientes hipervisores:

- VMware:

- NSX: solo soporta la versión VM-1000-HV, además, permite instalar y administrar FW en múltiples servidores ESXi

- ESXi

- VMware vCloud Air

- Citrix NetScaler SDX: puede ser configurado para cumplir los estándares de certificación FIPS-140-2

- Kernel-based Virtual Machine (KVM)/OpenStack:

- Soporta Centos/RHEL y Ubuntu

- Virtualización basada en linux e iniciativas basadas en cloud

- Cumple con FIPS-140-2

- Microsoft Azure y Hyper-V

- AWS

Todas las versiones de FW (exceptuando el NSX) soportan jumbo frames.